Análisis de dominios con inteligencia OSINT

Análisis de dominios con scoring 3D, fingerprinting tecnológico y veredicto IA

Introduce un dominio y obtén en segundos el análisis de dominios más completo del mercado en español: configuración DNS, SSL/TLS, reputación en VirusTotal y Shodan, subdominios, stack tecnológico (WhatWeb), detección de WAF/CDN, zone transfer AXFR y resumen IA. 15 fuentes en paralelo y WHOIS de un dominio vía RDAP, todo con scoring 3D exportable en PDF.

ejemplo.com · Sin http:// ni www · Ideal para due diligence, threat intel, verificación de proveedores y análisis de phishing👁 Ver ejemplo de informe completo ▾

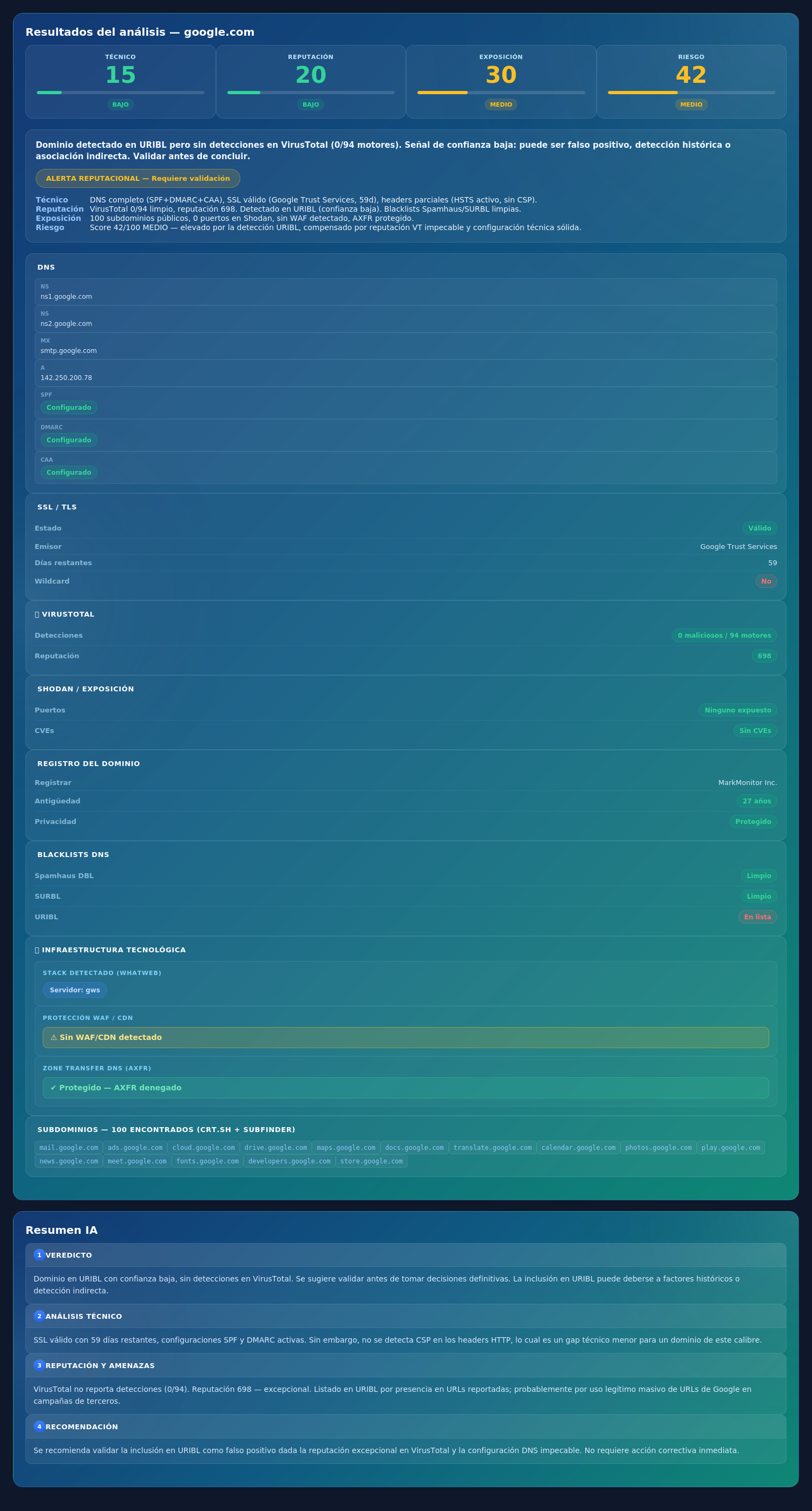

Ejemplo real de análisis del dominio google.com: scoring 3D, veredicto ejecutivo con acción recomendada, DNS (SPF, DMARC, CAA), SSL/TLS, VirusTotal (0/94), Shodan, blacklists DNS, 100 subdominios, infraestructura tecnológica (WhatWeb + WAF + AXFR) y resumen IA en 4 bloques.

¿Qué es esta herramienta de análisis de dominios?

El análisis de dominios de IntelMind es un motor OSINT que va mucho más allá de una simple consulta WHOIS. Combina 15 fuentes de datos en paralelo para construir una imagen técnica, reputacional e infraestructural completa de cualquier dominio en segundos.

Desde la configuración DNS (SPF, DMARC, CAA) y la validez SSL, hasta la reputación en VirusTotal y Shodan, subdominios públicos, emails indexados, blacklists DNS, fingerprinting tecnológico con WhatWeb, detección de WAF/CDN y prueba de zone transfer AXFR. Todo correlacionado en un scoring 3D con veredicto ejecutivo e IA explicativa.

Qué obtienes con cada consulta

- DNS completo: NS, MX, A, AAAA, TXT, SPF, DMARC, CAA. Detecta configuraciones ausentes o incorrectas que exponen el dominio.

- SSL/TLS: emisor, validez, días restantes, wildcard, autofirmado. Alerta sobre certificados caducados o sospechosos.

- HTTP + headers de seguridad: status, servidor, CDN detectado, HSTS, CSP, X-Frame-Options y otros 6 headers clave.

- Registro RDAP: registrar, antigüedad, expiración, privacidad WHOIS y estados del dominio con fecha exacta.

- Emails indexados (Hunter.io): emails confirmados y emails inferidos por patrón, con confianza y departamento. Separados claramente.

- VirusTotal + Shodan: detecciones de malware, puertos abiertos, CVEs, organización y nivel de exposición técnica.

- Blacklists DNS: Spamhaus DBL, SURBL, URIBL. Estado limpio o en lista con contexto calibrado por tipo de señal.

- Subdominios: crt.sh (certificados SSL públicos) + subfinder (enumeración pasiva). Superficie de ataque real del dominio.

- WhatWeb — fingerprinting: CMS (WordPress, Drupal…), servidor web + versión, PHP, frameworks JS, analytics, CDN detectado.

- WAF/CDN + Zone Transfer: detección de WAF activo (Cloudflare, Wordfence…) y prueba de zone transfer AXFR — hallazgo crítico si está abierto.

Guía completa del análisis OSINT de dominios

El análisis OSINT de un dominio va mucho más allá de una consulta WHOIS o un ping. Implica correlacionar datos de infraestructura DNS, certificados SSL, reputación en motores antimalware, exposición de servicios y fingerprinting tecnológico para construir una imagen precisa del estado de seguridad y legitimidad de cualquier dominio de internet. Esta guía explica cada dimensión del análisis que realiza IntelMind.

Infraestructura DNS: NS, MX, SPF, DMARC y CAA

Los registros DNS son la columna vertebral de un dominio. IntelMind consulta los registros NS (servidores de nombres), MX (correo), A/AAAA (resolución IP), TXT (SPF, DMARC, verificaciones) y CAA (autoridades de certificación permitidas). Un dominio sin SPF (RFC 7208) ni DMARC (RFC 7489) es vulnerable a suplantación de correo electrónico. La presencia de registros CAA indica que el propietario del dominio limita qué autoridades pueden emitir certificados SSL, reduciendo el riesgo de emisión fraudulenta.

SSL/TLS y cadena de certificados

IntelMind verifica el certificado SSL del dominio: emisor, validez, días restantes, si es wildcard y si está autofirmado. Un certificado caducado o autofirmado dispara alertas inmediatas en el scoring técnico. Los certificados de Let’s Encrypt son legítimos pero su gratuidad los convierte en la opción por defecto de sitios de phishing, por lo que el sistema los pondera junto con la antigüedad del dominio y la reputación en VirusTotal para evitar falsos positivos.

Reputación: VirusTotal, blacklists y Shodan

La dimensión de reputación combina tres fuentes complementarias. VirusTotal analiza el dominio con más de 70 motores antivirus y reporta detecciones maliciosas, sospechosas y categorías. Las blacklists DNS (Spamhaus DBL, SURBL, URIBL) detectan dominios usados en spam o distribución de malware. Shodan expone los puertos abiertos, servicios visibles y CVEs conocidas en la infraestructura del dominio. La correlación entre estas tres fuentes es lo que permite distinguir un falso positivo aislado de una amenaza real confirmada.

Subdominios y superficie de ataque

IntelMind enumera subdominios a través de dos fuentes pasivas: crt.sh (registros de Certificate Transparency) y subfinder (enumeración pasiva multifuente). La superficie de ataque de un dominio crece con cada subdominio: paneles de administración olvidados, entornos de staging expuestos, APIs sin autenticación o servidores legacy sin parchear. Un dominio con 200 subdominios tiene una superficie de ataque radicalmente distinta a uno con 5, y el scoring de exposición lo refleja proporcionalmente.

Fingerprinting tecnológico con WhatWeb y detección de WAF

WhatWeb identifica el stack tecnológico completo del dominio sin enviar tráfico invasivo: CMS (WordPress, Drupal, Shopify), servidor web y versión, versión de PHP si está expuesta, frameworks JavaScript, herramientas de analytics y CDN. La detección de WAF (Web Application Firewall) mediante wafw00f determina si el dominio está protegido por Cloudflare, AWS WAF, Imperva u otros. Un dominio sin WAF y con versiones de software expuestas recibe penalización en las dimensiones técnica y de exposición simultáneamente.

Zone Transfer (AXFR) y exposición crítica

El Zone Transfer (AXFR) es una función DNS diseñada para replicar zonas entre servidores autoritativos. Si un servidor DNS permite AXFR sin restricciones, cualquier atacante puede obtener el mapa completo de la infraestructura interna: subdominios ocultos, direcciones IP internas, servidores de correo y registros de servicio. IntelMind prueba automáticamente cada nameserver del dominio con dnsrecon. Un AXFR abierto es un hallazgo de seguridad crítico según OWASP y se refleja como tal en el scoring.

Scoring 3D: técnico, reputación y exposición

El scoring 3D de IntelMind pondera tres dimensiones: Técnico (30%) evalúa la configuración DNS, SSL, headers de seguridad HTTP y estado de AXFR. Reputación (45%) integra detecciones de VirusTotal, blacklists DNS y CVEs de Shodan — es la dimensión con mayor peso porque una detección maliciosa confirmada invalida cualquier configuración técnica correcta. Exposición (25%) mide la superficie de ataque: subdominios, puertos abiertos, emails indexados y presencia de WAF. El score final 0–100 genera un nivel (BAJO / MEDIO / ALTO) y un veredicto ejecutivo con acción recomendada: LEGÍTIMO, REVISAR, PRECAUCIÓN o PELIGROSO.

Casos de uso profesionales

El análisis de dominios de IntelMind cubre múltiples perfiles profesionales. En due diligence corporativa, permite verificar la infraestructura digital de un proveedor o partner antes de firmar un contrato. En equipos SOC y CSIRT, complementa el triage de dominios observados en logs o alertas SIEM con contexto reputacional y técnico inmediato. En investigaciones de phishing, ayuda a determinar si un dominio sospechoso es reciente, tiene certificados legítimos, está en blacklists o comparte infraestructura con dominios maliciosos conocidos. En periodismo de investigación, el análisis de infraestructura revela conexiones entre dominios aparentemente independientes que comparten IP, registrar o nameservers.

WHOIS dominio: qué se sabe hoy y qué oculta el GDPR

WHOIS dominio es la consulta clásica para conocer al titular y los datos de contacto de un dominio. El RGPD cambió las reglas en 2018: hoy el WHOIS público de la mayoría de TLDs (.com, .es, .org…) anonimiza al registrante particular y deja visibles datos limitados (registrar, fechas de creación / expiración, nameservers, estado del dominio). IntelMind consulta el WHOIS vía RDAP (el protocolo moderno definido en RFC 7480-7484) para obtener la información estructurada disponible: registrar, fecha de registro, nameservers, edad del dominio y estado EPP. Esta información, aunque no incluye al titular, es suficiente para responder a las preguntas operativas: ¿es un dominio nuevo o consolidado?, ¿quién lo registró (empresa o persona vía proxy)?, ¿lleva años renovándose?, ¿ha cambiado de registrar recientemente? Esos cuatro datos resuelven el 80% de los casos de uso reales del WHOIS.

Verificar dominio: checklist rápido antes de confiar en una web

Verificar dominio antes de comprar, contratar o pagar a alguien que apareció online es una rutina cada vez más común. El checklist OSINT de IntelMind para verificar un dominio cubre seis señales en orden de importancia: (1) antigüedad — un dominio creado hace una semana es un red flag para un comercio supuestamente «establecido»; (2) certificado SSL — debe ser válido y no de Let’s Encrypt emitido el día anterior, salvo que tenga sentido; (3) autenticación de email — SPF, DMARC y DKIM bien configurados son señal de que el dominio se gestiona profesionalmente; (4) reputación en VirusTotal y blacklists — sin entradas activas; (5) stack tecnológico coherente — un supuesto banco no debería estar montado sobre un Shopify genérico; (6) subdominios visibles que sugieran actividad real (mail, www, app, api). Si fallan tres o más, el dominio no merece confianza por defecto.

Detectar un dominio fraudulento: patrones de phishing y typosquatting

Un dominio fraudulento moderno suele presentar varios de estos patrones: (a) typosquatting sobre una marca conocida (paypa1.com, amaz0n.es, micros0ft-login.com con caracteres similares); (b) homóglifos usando alfabetos no latinos (pаypal.com con la «a» cirílica); (c) edad muy reciente + certificado SSL recién emitido + WHOIS proxy; (d) DNS no autenticado (sin SPF/DMARC) que facilita suplantar emails desde el dominio; (e) presencia en blacklists de phishing como Spamhaus DBL o feeds de Anti-Phishing Working Group; y (f) infraestructura compartida con otros dominios maliciosos en la misma IP. IntelMind detecta automáticamente estos patrones, los pondera en el scoring 3D y devuelve un veredicto IA en lenguaje natural para que un equipo antifraude o un SOC pueda actuar inmediatamente: bloquear, marcar para revisión manual o aceptar.

Preguntas frecuentes

¿Qué es el scoring 3D y cómo se calcula?

Tres dimensiones ponderadas: Técnico (configuración DNS, SSL, headers, AXFR — 30%), Reputación (VirusTotal, blacklists, Shodan CVEs — 45%) y Exposición (subdominios, puertos, emails indexados, WAF — 25%). El score final 0–100 combina las tres con nivel BAJO / MEDIO / ALTO. Un WAF activo reduce la exposición; versión de servidor o PHP expuesta penaliza la dimensión técnica.

¿Qué detecta el fingerprinting tecnológico (WhatWeb)?

WhatWeb identifica el stack completo del dominio sin enviar tráfico invasivo: CMS (WordPress, Drupal, Shopify…), servidor web y versión (nginx, Apache…), versión de PHP si está expuesta, librerías JS (jQuery, Bootstrap, React…), herramientas de analytics (Google Analytics, GTM, Hotjar) y CDN detectado. Si la versión exacta del servidor o PHP está expuesta públicamente, el scoring técnico penaliza ese factor como huella digital explotable.

¿Qué es el Zone Transfer (AXFR) y por qué es crítico?

El Zone Transfer o AXFR es una función DNS que permite copiar todos los registros de una zona DNS completa. Si el servidor DNS lo permite sin restricciones, cualquiera puede obtener toda la infraestructura interna del dominio: subdominios ocultos, IPs internas, servidores de correo, etc. Es un hallazgo crítico de seguridad. IntelMind lo prueba automáticamente y lo refleja en el scoring técnico.

¿Qué detectan las blacklists DNS?

Spamhaus DBL detecta dominios usados en spam o malware. SURBL y URIBL comprueban si el dominio aparece en URLs maliciosas reportadas. IntelMind calibra el peso de cada señal: una sola blacklist sin detecciones en VirusTotal es una señal de confianza baja (puede ser histórica o falso positivo), mientras que múltiples blacklists o confirmación en VirusTotal eleva el veredicto a REVISAR o PELIGROSO.

¿Es legal analizar la infraestructura de un dominio ajeno?

Sí, siempre que el análisis se base en fuentes públicas. Los registros DNS, WHOIS/RDAP, certificados SSL (Certificate Transparency), resultados de VirusTotal y datos de Shodan son información accesible públicamente. IntelMind no realiza escaneo activo de vulnerabilidades, fuzzing ni ataques — solo consulta fuentes pasivas y ejecuta WhatWeb en modo no intrusivo. El Zone Transfer (AXFR) es una petición DNS estándar, no un ataque. En el contexto del RGPD y la LOPDGDD, los datos técnicos de infraestructura no constituyen datos personales.

¿Se notifica al propietario del dominio cuando se analiza?

No. IntelMind consulta fuentes públicas y APIs de terceros (VirusTotal, Shodan, RDAP, crt.sh, Hunter.io). Ninguna de estas fuentes notifica al propietario del dominio. La ejecución de WhatWeb genera una única petición HTTP similar a la de un navegador convencional. El análisis es completamente pasivo y discreto.

¿Qué incluye el PDF de auditoría de dominio?

Veredicto ejecutivo con acción recomendada, scoring 3D (técnico, reputación, exposición) con niveles y factores, stack tecnológico detectado por WhatWeb, estado WAF y resultado del Zone Transfer (AXFR), y resumen IA con análisis técnico, reputacional y recomendación. Listo para adjuntar en informes de auditoría, due diligence o reportes de seguridad. PDF firmado con cadena de custodia: hash SHA-256, sello temporal RFC 3161 y URL pública de verificación.

¿Cuántos créditos consume y qué diferencia hay con otras herramientas?

12 créditos por consulta. El coste refleja la consulta simultánea a 15 fuentes de datos (incluyendo APIs de pago como VirusTotal, Shodan y Hunter.io), ejecución de herramientas locales (WhatWeb, wafw00f, dnsrecon) y la generación de resumen IA especializado. En el Plan Profesional (79€/mes con 250 créditos) son ~20 análisis mensuales con coste sustancialmente menor que combinar SecurityTrails+DomainTools+Hunter+Shodan.

¿Cómo saber quién es dueño de un dominio con esta herramienta?

El módulo consulta el WHOIS de un dominio mediante el protocolo RDAP y muestra los datos registrales públicos: registrar, fecha de creación, última modificación, nameservers y, si el titular no lo ha protegido con privacy service, nombre y contacto administrativo. Es el primer paso natural para comprobar dominio sospechoso antes de hacer clic en un enlace o aceptar un email procedente de él.